FCOM's Blog

2022.03.11

Emotetに感染したかも?!感染後の対応方法|エフコムのIT-Tips!

再び被害が拡大している「Emotet(エモテット)」。

被害を受けないためには、ウイルス対策ソフトを導入する、身に覚えのない添付ファイルは開かないなどの感染"前”対策が重要です。

とはいえ、その感染手口は年々巧妙化しており、気をつけていたのに・・・ということも。

「Emotetに感染したかもしれない」と不安になったとき、どのような対応をすればよいのでしょうか?

日本国内で発生したコンピュータセキュリティインシデントに関わる情報を収集、分析し、技術的な立場から対応策を検討・助言している「一般社団法人JPCERTコーディネーションセンター」(以下、JPCERT/CC)の公開情報をもとに、対応方法をご紹介します。

※なお、社内に情報システム部門がある場合には、当該部門に速やかに報連相しましょう。

Emotetの感染が疑われる場合は、ウイルス対策ソフトを使用し最新のパターンファイルにて"フル”スキャンを行う、あるいは、JPCERT/CCが配布しているツール「EmoCheck」を実行して感染の有無を確認しましょう。

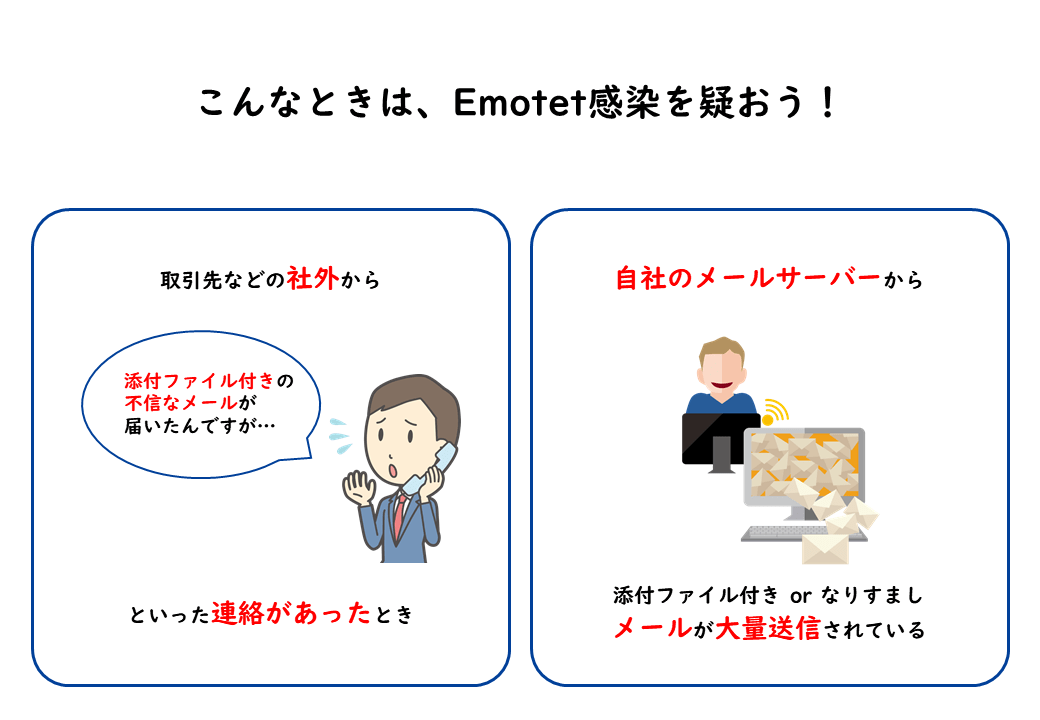

また、次のような場合にも、Emotetに感染している可能性があります。

(引用元:https://www.jpcert.or.jp/at/2019/at190044.html/()内は筆者が追記) |

なお、Emotetにはいくつもの種類があるため、最新のパターンファイルであっても一度スキャンしただけでは検知できない場合があります。

加えて、Emotetは、Emotet以外のマルウェアに感染させる機能も持っています。例えば、日本では、Ursnif、Trickbot、Qbot、ZLoaderなどの不正送金マルウエアの追加感染の事例が、海外では、標的型ランサムウエアの感染などの事例あるそうです。

そのため、Emotetの感染が疑われる場合はもちろんですが、普段から定期的にパターンファイルの更新とスキャンを実施するようにしましょう。

なお、Emotet以外のマルウェアに感染していることが判明した場合は、本記事で紹介している内容とは異なる調査・対策が別途必要となります。

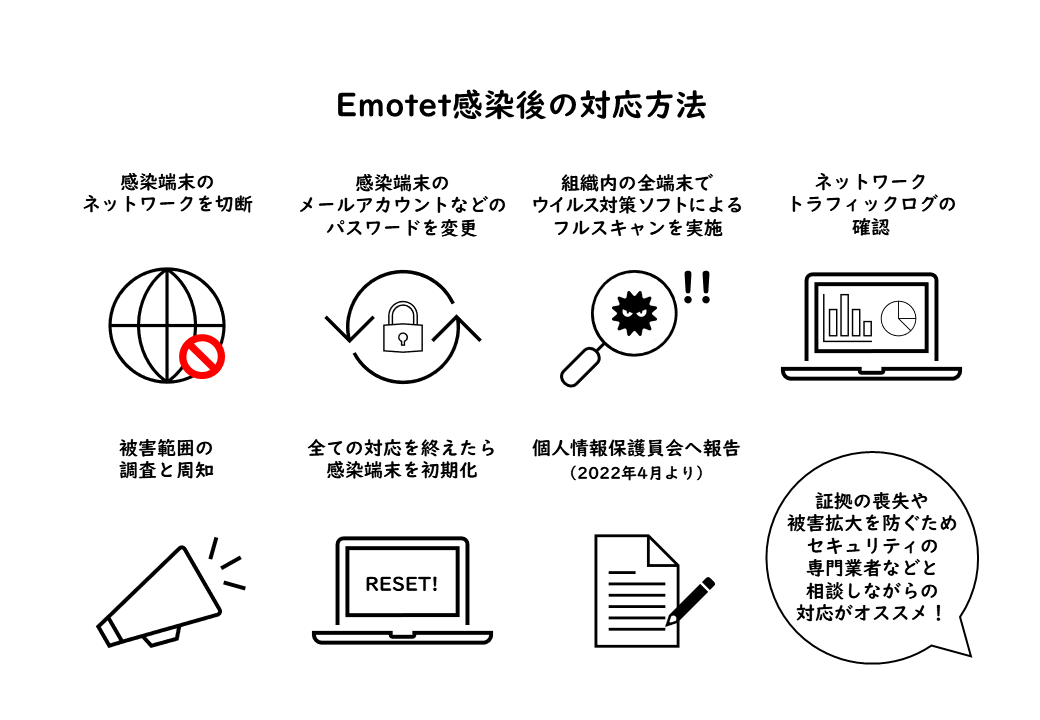

Emotetに感染していることが判明した場合(あるいは、感染疑いが晴れない場合)の対応方法は以下のとおりです。

なお、対応ミスによる証拠の喪失(=被害範囲が特定できなくなる)や被害の拡大などを防ぐためにも、可能な限り情報セキュリティの専門知識を持つ業者などと相談しながら実施した方がよいでしょう。

- 感染した端末のネットワークからの隔離

感染したPCのLANケーブルを抜く、WiFiを無効化(オフに)する、と感染したPCをネットワークから物理的に切り離しましょう。これにより、他のPCへの感染拡大を防止することが可能です。

- 感染した端末が利用していたメールアカウントなどのパスワード変更

Outlookなどのメールアカウントや端末・Webブラウザに保存されていた各種認証情報などのパスワードは、窃取・悪用の可能性があります。全て変更するようにしましょう。

- 組織内の全端末のウイルス対策ソフトによるフルスキャン

Emotetは、自組織のネットワーク内の他のPCへ感染を広げる能力を持っています。

そのため、組織内の全てのPCにおいてウイルス対策ソフトによるフルスキャンを行うようにしましょう。

- ネットワークトラフィックログの確認

外部への通信を記録・監視している場合には、特定の端末から外部のIP アドレスの複数ポートに対して通信が発生していないか、確認しましょう。

こうした通信が発生している場合、その端末は、Emotetに感染している恐れがあります。

- 被害範囲の調査と周知

まず、感染した端末内に保存されていたメール情報、および、アドレス帳に登録されているメールアドレスを確認しましょう。

これらの情報は、漏洩した可能性があり、Emotetの被害を受ける恐れのある連絡先です。連絡先の方に、注意喚起するようにしましょう。

漏洩した連絡先が特定できない(不特定多数の)場合は、プレスリリースなどで周知するようにしましょう。

- 感染した端末の初期化

被害範囲の調査や対応が完了したら、感染した端末を初期化しましょう。

なお、初期するとPC内のデータ、ソフトウェアなどもすべて消えてしまいます。

仕事に支障をきたす場合は、普段から外部デバイスへ定期的にバックアップデータを作成しておくとよいでしょう。

- 情報漏洩があったことを個人情報保護員会へ報告する

メールアドレスなどの連絡先情報の漏洩が確認された場合、2022年4月からは、「改正個人情報保護法」に基づき、個人情報保護委員会への報告実施が必要です。報告の仕方については、こちらのページを参照ください。

(参考:https://www.jpcert.or.jp/at/2019/at190044.html)

なお、これらの感染後対応を実施しても、なりすましメール(あなたの名を騙るメール)の送信を止めることはできません。繰返し、漏洩した連絡先へマルウェア添付メールが送信される可能性があります。

必要な場合には、以下のような情報セキュリティに関する相談窓口を利用してもいいでしょう。

相談する場合は、各ページに掲載されている注意事項などを必ずご確認ください。

◇インシデント対応依頼(JPCERT/CC)

◇情報セキュリティ安心相談窓口(独立行政法人情報処理推進機構(IPA))

Emotetなどのマルウェア(悪意のあるソフトウェア)は、感染前対策をしっかり行い、感染しないことが一番です。

一方で、もし感染してしまったら、感染を広げないよう冷静に対処することが大切です。

日ごろから、マルウェアの感染を防ぐ基本的な対策方法を周知徹底、実行するとともに、マルウェア感染が発生してしまった場合の対応方法や相談先などもあらかじめ整理しておいてはいかがでしょうか?